# 資安弱點會造成多大損失 ?

# 前言

當碰到資安問題時,會馬上跟著遇到另一個難題,就是這個問題到底要不要修 ? 就像得感冒的時候可能會考慮不吃藥忍一忍,賭自己的身體夠健康,但如果中的是 Covid-19 肯定不會猶豫要不要買藥,只會擔心買不到藥,畢竟兩者的嚴重性差太多了。

嚴重性是在發現問題時決定要不要處理的關鍵,這通常由發生機率與影響程度來決定,本文要帶大家試著從另外一個角度來看,從過去資安事件造成的損失來評估問題的嚴重性。

# 資料來源

在分析之前先簡單介紹一下引用的資料的來源,因為資安事件中包含很多敏感資訊,一般的狀況下取得詳細資料較為困難。

- 機構名稱: IC3(Internet Crime Complaint Center)

- 官方網址: https://www.ic3.gov/

- 簡介:

IC3 是 聯邦調查局 (FBI) 旗下的組織,也是美國最大的資安通報系統,主要提供一個可靠、方便的報告機制,以便向聯邦調查局(FBI) 提交與網路犯罪有關的資訊,IC3 在藉由這些資料進行調查與通知相關執法機構。

# 分析比較

# 1. 原始報告: IC3 Annual Report

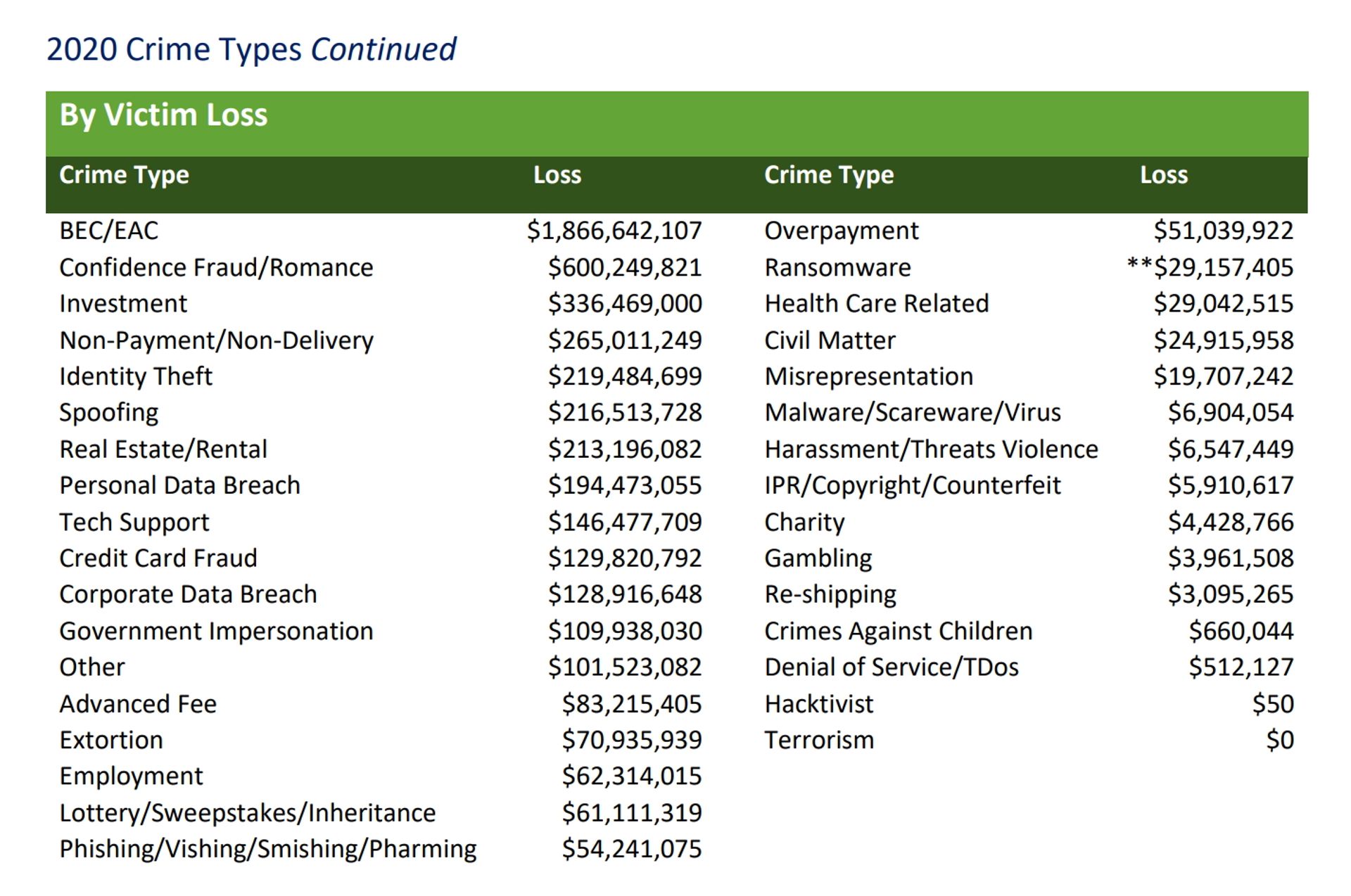

IC3 統計了網路犯罪所造成的金額損失,並以犯罪手法的方式來分類。

從這張表格中我們可以看出前三名分別是

- BEC/EAC:

透過電子郵件對匯款或付款資訊進行詐騙,使被害者匯錢到攻擊者的帳戶,BEC 指的是攻擊對象為公司,EAC 則是針對個人。 - Confidence Fraud/Romance:

假裝成被害者信任的對象,讓被害者向攻擊者發送有價值的物品或資訊。 - Investment:

誘使被害者根據虛假信息進行購買,通常以高報酬低風險來誘拐受害者。

損失金額最高的 BEC/EAC 與電子郵件有最高的關聯性,如果要預防該問題必須要在郵件伺服器上做處理,接下來便以問題發生點來分析資安事件導致的金融損失

# 2. 分析報告: 問題點

這邊將資安問題藉由發生點分為四類,部分資安事件會有一個以上的類型。

(ex. Phishing 可能發生在惡意郵件或釣魚網站)

- 電子郵件 : 在攻擊者能成功寄電子郵件給被害者的狀況下可能發生的攻擊。

- 帳號密碼 : 攻擊者知道被害者的帳號或密碼後可能發生的攻擊。

- 網站 : 攻擊者對被害者網站發動攻擊,或者反過來誘導被害者連到惡意網站。

- 網路服務 : 在攻擊者接觸到被害者對外開放的服務(ex. FTP, SMB...)後可能發生的攻擊。

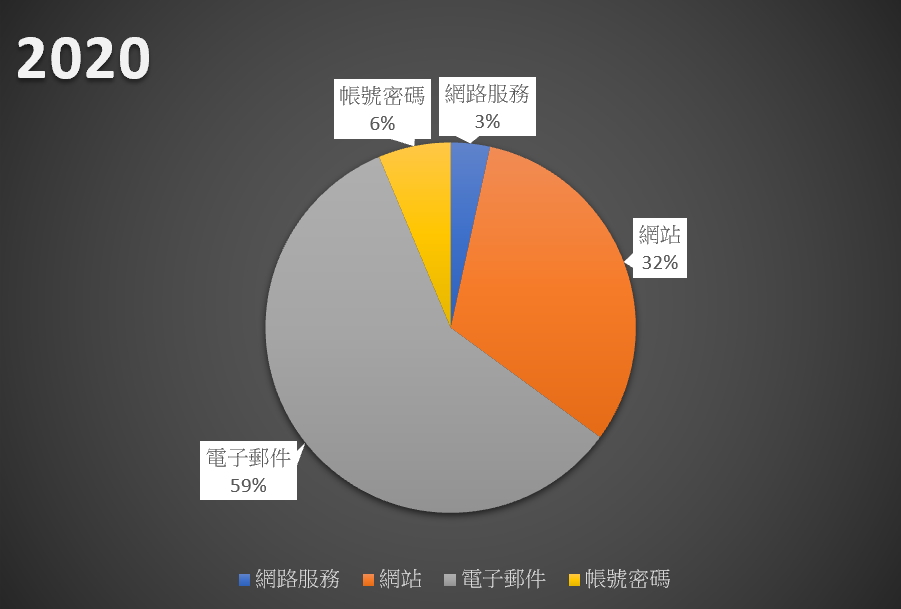

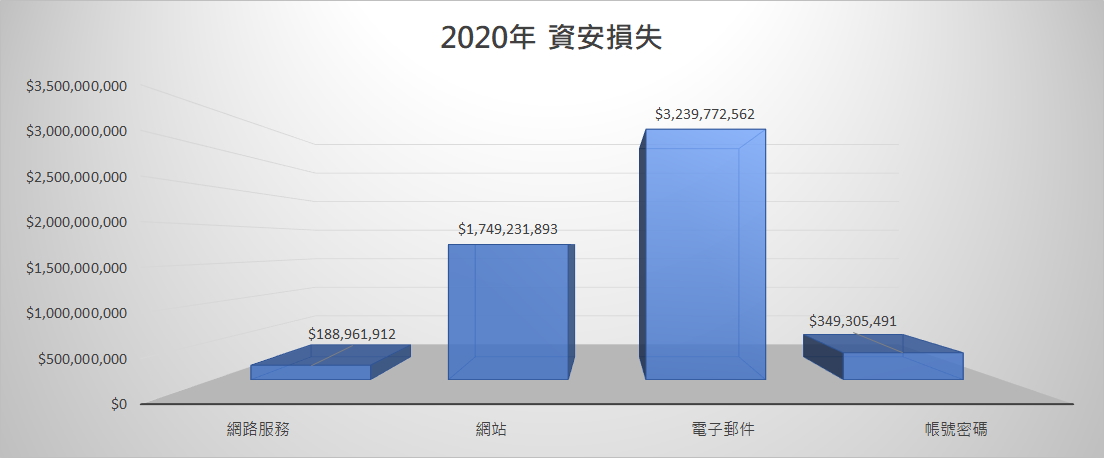

所以我們可以從這張圖看出,在 2020 年有超過一半的損失是來自電子郵件未做好保護,損失第二高的是來自網站漏洞,剩下的一成則是由帳號密碼外流與對外開放網路服務的所導致。

# 結論

接著分享一下如果要遇防問題發生該怎麼做。

電子郵件 : 3240 million

要預防與電子郵件有關的資安問題有兩個主要目標,第一是降低收到惡意郵件的機會,做好郵件伺服器的設定,或者直接選用高安全性的郵件服務,第二是降地惡意信件的影響,建議進行社交工程演練,從中學習收到可疑郵件的處理流程,降低發生率跟影響之後,安全等級自然會上升。如果要做郵件伺服器的設定,又不知道從何開始,可以參考技術部落格的另一篇文章。

關於 email security 的大小事 — 原理篇網站 : 1749 million

要提升網站的資安等級則建議先檢查有沒有常見問題,像是 Owasp Top 10 或是 Cwe Top 25,藉由增加駭客的攻擊成本,降低駭客對自家網站的興趣,接著等到有時間和預算後找第三方廠商做一次完整的滲透測試,由專業的資安團隊來檢查網站有沒有問題,避免球員兼裁判導致疏漏。帳號密碼 : 349 million

要確保帳號密碼安全則有三件事要注意- 使用高強度的密碼,降低暴力破解可能性

- 定期更換密碼,縮短密碼外流後攻擊的有效時間

- 避免同一組帳密用在不同的地方,減少帳密外流後的影響範圍。

這邊推薦一個網站可以查詢自己的帳號密碼是否已經外流

have i been pwned?網路服務 : 188 million

先檢查自己的設備對外開放了哪些服務,在檢查服務的版本,有這兩個資訊後就可以到 CVE Detail 查詢服務的弱點,如果有弱點的話盡快升級到安全的版本,如果沒辦法升級,可以考慮利用 VPN 將這些對外服務轉成對內服務,避免駭客有直接利用這些弱點的機會。

Tag

Recommendation

Discussion(login required)